> O3

миссия выполнима:

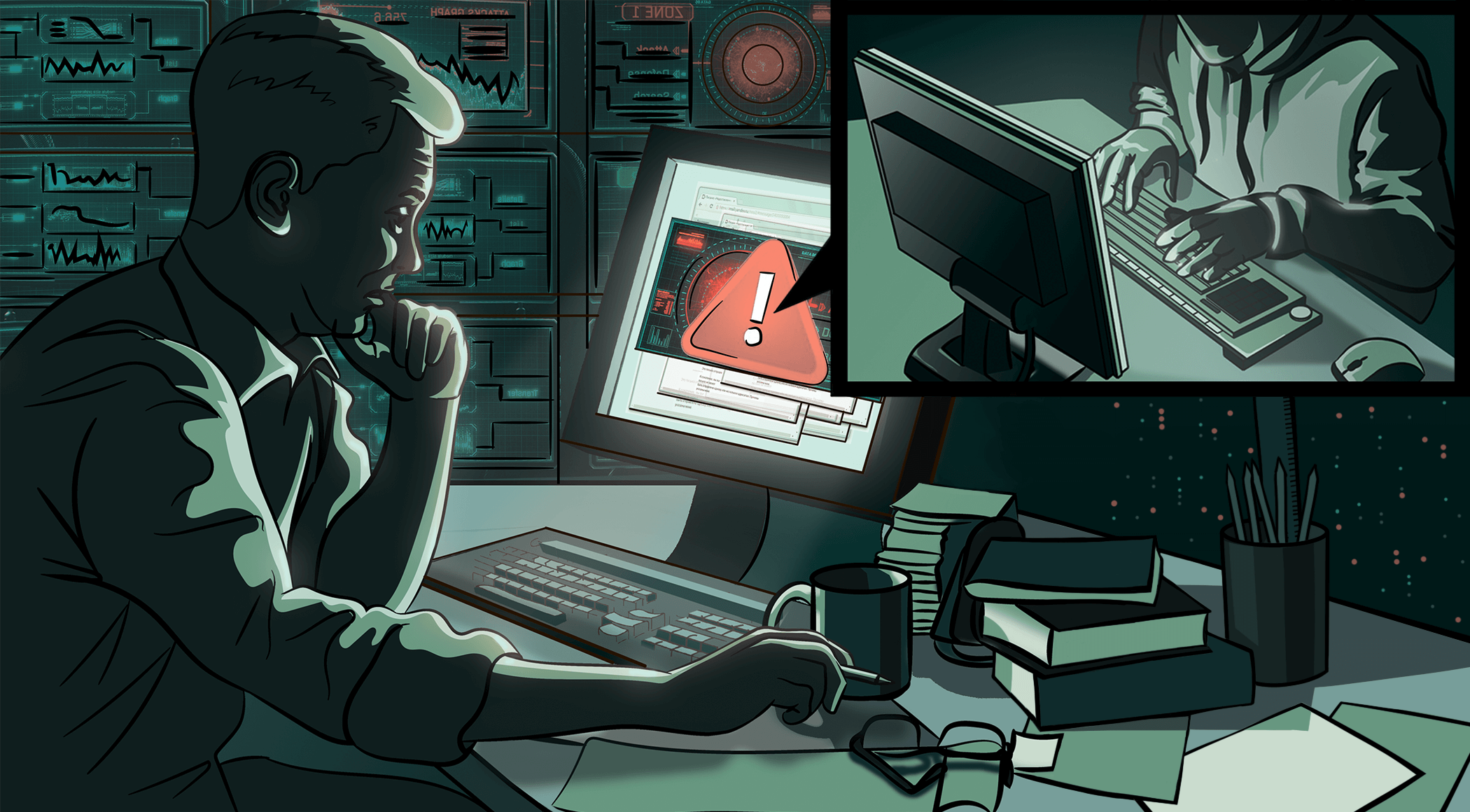

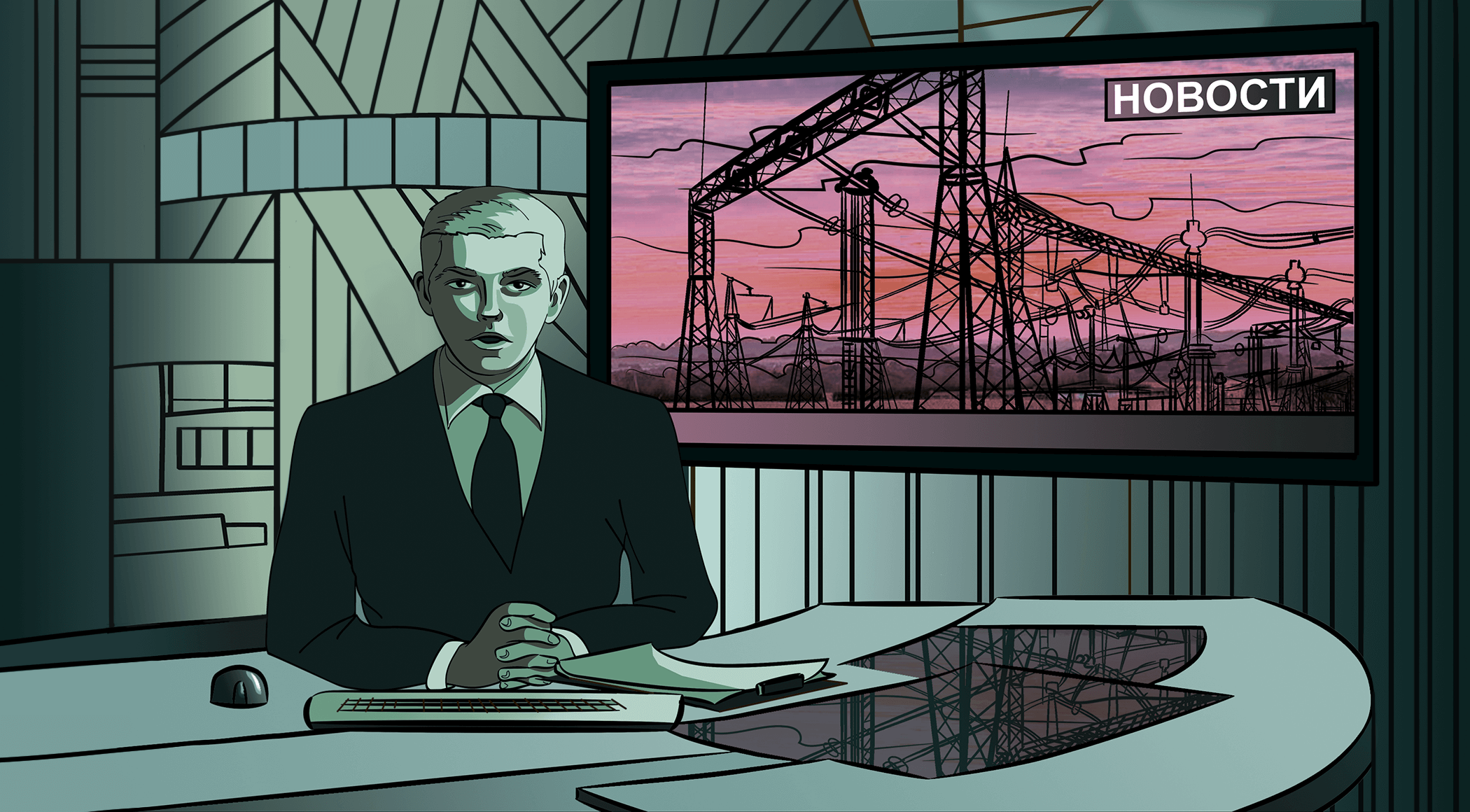

кибератаки на критические инфраструктуры

Диверсию против энергосистем Украины 23 декабря 2015 года специалисты называют знаковой. Буквально накануне католического Рождества хакеры обесточили 220 тыс. потребителей в Прикарпатье, Киевской и Черновицкой областях.

> «Надо отдавать себе отчет, что случилось беспрецедентное событие для Украины – проведена успешная кибератака на инфраструктурные объекты»,

– писала тогда украинская пресса. За помощью в расследовании Украина обратилась к нескольким американским агентствам, включая ФБР и Министерство внутренней безопасности США. Но блэкаут в Прикарпатье был лишь первой ласточкой.

16 декабря 2016-го – в самом конце финансового года – кибертеррористы атаковали главные денежные институты Украины: Минфин и Государственное казначейство.

> Госструктуры потеряли 3 ТБ информации, а переживающая экономический кризис страна – как минимум $3 млн (именно столько правительству Украины пришлось выделить атакованным ведомствам на «восстановительные работы» и обновление ИТ-оборудования).

Совокупный финансовый ущерб, нанесенный государству и его гражданам этой атакой, так и не был объявлен.

В России борьба с киберугрозами является вопросом государственной важности и одной из ключевых тем выступлений президента и заседаний Совета безопасности. В октябре 2017 года Владимир Путин предложил повысить уровень персональной ответственности госчиновников за обеспечение информационной безопасности, дав им понять, что теперь они за это, что называется, отвечают головой. В начале этого года вступил в силу закон о безопасности критической информационной инфраструктуры. Согласно документу, к критической инфраструктуре относятся информационные системы и информационно-телекоммуникационные сети госорганов, автоматизированные системы управления технологическими процессами в оборонной индустрии, в сфере здравоохранения, связи, транспорта, в кредитно-финансовой сфере, энергетике и ряде отраслей промышленности (топливной, атомной, ракетно-космической, металлургической, химической, горнодобывающей).